Réseaux locaux

|

Connecter des ordinateurs au sein d'un réseau local offre de nouvelles possibilités, appelés services, aux usagers. Les machines qui assurent les services sont appelées serveurs et les machines qui en profitent sont appelées clients.

Quels services peut-on confier à un serveur sur un réseau local ? Tous les services serait-on tenté de répondre. Quelques exemples vont permettre d'illustrer les possibilités offertes. Un serveur peut s'occuper de la gestion du télex et de la télécopie. Un serveur peut s'occuper de la gestion des périphériques coûteux (imprimante, scanner, ...). Un serveur peut s'occuper de la documentation interne en gérant une batterie de CD-ROM. Un serveur peut être dédié à l'archivage. Un serveur, particulièrement puissant, peut être utilisé pour certains calculs. Bien entendu, dans la plupart des entreprises ou organisations, le service d'accès aux fichiers et aux bases de données partagées constitue une des tâches privilégiées des serveurs. Il existe de plus des services spécifiques comme des logiciels de messagerie, par exemple.

|

Conceptuellement, un réseau est un ensemble d'ordinateurs et d'équipements informatiques, appelés noeuds et reliés entre-eux. Logiquement cette liaison suit une topologie, c'est-à-dire, une forme géométrique. Il existe différentes topologies possibles :

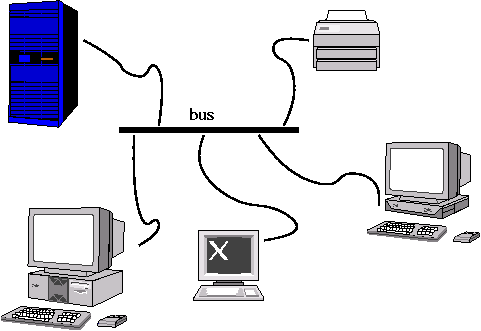

- Le bus.

- C'est la topologie la plus simple, mais elle a des inconvénients. Il est nécessaire d'avoir des répéteurs lorsque le nombre d'ordinateurs augmente. Un problème sur le câble entraîne une panne du réseau.

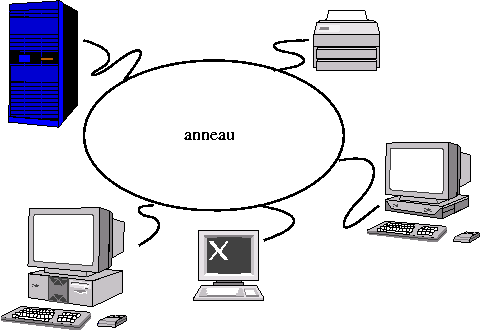

- L'anneau.

- C'est, en fait, un bus refermé sur lui-même.

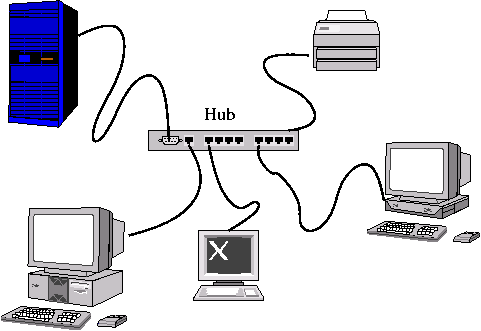

- L'étoile.

- Tous les ordinateurs sont reliés à un dispositif matériel central appelé hub. Chaque noeud est indépendant des autres.

Ethernet est une norme (IEEE 802.3) qui définit les types de câble à employer, la façon de les relier et la méthode utilisée pour transmettre les données. D'autres normes existent (ATM, token ring, arcnet, par exemple), qui sont parfois complémentaires ou concurrentes. Nous ne parlerons, pour illustrer notre propos, que de la norme Ethernet car c'est la norme la plus répandue.

- Les adresses

- sont fournies par le constructeur de l'équipement réseau. C'est donc un numéro « en dur », qui ne peut être modifié, unique au niveau mondial et donné dès la fabrication.

- Les types de câble.

- Les trois types de câble sont : le coaxial

épais, le coaxial fin et la paire torsadée. Le coaxial épais est

utilisé pour relier des réseaux entre des bâtiments différents. Le

coaxial fin est utilisé pour des petits réseaux (à partir d'une

certaine taille, il faut utiliser des répéteurs). Le câblage en

paire torsadée est actuellement le plus utilisé pour câbler les

immeubles et bâtiments car moins cher et pouvant être utilisé pour

le réseau téléphonique.

- Les connexions.

- La topologie est en étoile ou en bus. Il faut

aussi connecter le câble aux ordinateurs. L'ordinateur doit être

muni d'une carte réseau compatible avec la norme ethernet,

l'ordinateur et le câble. Les raccords entre la carte et le coaxial

fin se font à l'aide de prises BNC, entre la carte et la paire

torsadée à l'aide de prises RJ-45.

- Les transmissions.

- La vitesse de transmission est de 10Mbps (1.2 million de caractères par seconde) ou 100 Mbps ; la méthode utilisée pour contrôler le flot d'informations est la méthode CSMA/CD (Carrier Sense Multiple Access / Collision Detection).

Les autres protocoles, concurrents d'Ethernet fonctionnent différement mais des limitations de taille comparables sont toujours présentes. Pour constituer de grands réseaux, il faut absolument agglomérer des réseaux plus petits.

|

Pour se connecter, un ordinateur doit être équipé d'une carte réseau compatible avec la norme du réseau local. Insérée dans l'unité centrale de la machine ou directement intégrée à la carte mère, la carte ajoute un connecteur à l'ordinateur. Ensuite, le plus souvent un câble le relie à un hub. Le hub est un petit élément souvent placé dans une armoire avec de 3 à quelques dizaines de connecteurs. Il concentre les lignes. Les hubs sont parfois interconnectés ou reliés à des éléments actifs plus spécialisés : passerelles assurant le passage d'un réseau à un autre, switch permettant de diviser logiquement le réseau et améliorer ainsi les performances,...

|

- le réseau électrique. Encore à l'état de projet, des tentatives ont été relatées dans la presse. Il ne semble pas que cela soit actuellement la solution la plus simple.

- le réseau téléphonique. C'est le plus simple car il est déjà utilisé pour le minitel. C'est un réseau analogique, un modem est nécessaire.

- le réseau du câble TV. Des expériences commerciales ont été lancées dans plusieurs villes en France et à l'étranger. C'est souvent déjà un réseau numérique, ce qui facilite la mise en fonction.

|

Il existe toute une gamme de logiciels nécessaires au bon fonctionnement d'un réseau. Il est hors de propos dans cet exposé de présenter toute la complexité (due à la diversité des protocoles et aux différents niveaux) de tous ces logiciels. On parle de Middleware pour désigner l'ensemble des logiciels qui font croire à l'utilisateur (le client) que tous les serveurs locaux (et du monde) forment un système unique. Nous ne nous intéressons ici qu'au Middleware NOS (Netware Operating System), i.e. aux systèmes d'exploitation réseau. C'est, en effet, la partie visible (en partie) pour l'utilisateur situé sur un poste client.

La connexion à un réseau local s'assimile à l'adjonction d'un nouveau périphérique. Ce périphérique est plus complexe que les périphériques locaux habituels et le système d'exploitation n'a pas toujours été conçu pour le prendre en compte. Il faut alors ajouter une couche au système d'exploitation pour prendre en compte le réseau ou utiliser un système d'exploitation de réseau. On peut, à l'aide de ce système, accéder à toutes les ressources disponibles sur le réseau (fichiers, programmes, périphériques, ...). Par exemple, lancer une impression sur une imprimante distante se fait en choisissant l'imprimante puis en lançant une impression. L'utilisateur ne se préoccupe pas de la façon dont les données sont envoyées, ni comment elles transitent sur le réseau, ni comment l'imprimante les récupère, ni où se trouve l'imprimante (sauf pour aller récupérer le résultat de l'impression!).

L'une des fonctions du NOS est de rendre la localisation physique des ressources transparente aux applications. Dans les systèmes d'exploitation de réseau sont fournies des applications utilitaires : gestion des files d'attente d'impression, optimisation des accès pour les serveurs de fichiers, passerelles vers l'extérieur, progiciels de messagerie, systèmes de sauvegarde de fichiers à distance, procédures de sécurité, services de communication entre machines hétérogènes. La qualité de ces utilitaires conditionne souvent le choix du système d'exploitation. Les principaux systèmes d'exploitation intègrent des fonctions pour la prise en charge du réseau. Par contre, certains sont orientés pour équiper les serveurs :

- UNIX/Linux

-

issu du milieu informatique universitaire, UNIX est le creuset de l'industrie informatique. UNIX est disponible sur postes clients et sur serveurs. Il existe de nombreuses versions d'UNIX, ce qui nuit à son développement. UNIX est certainement le meilleur système généraliste. Mais, il est dépassé par des systèmes spécialisés dans certains domaines d'application. Les grands noms autour d'Unix sont SUN, HP, IBM, Digital. Linux est à l'origine la version d'Unix pour machines Intel. Il est maintenant disponible pour la plupart des plate-formes.

- NT (Microsoft)

-

plate-forme serveur développée par Microsoft et compatible avec Windows (et pour cause). Ce système est facile d'utilisation pour les programmeurs d'outils Microsoft. Ce système n'est pas le plus performant.

- NETWARE (Novell)

-

la plus importante base de serveurs dans les réseaux locaux a longtemps appartenu à Netware. Ce système permet d'avoir des serveurs de fichiers rapides et de bons serveurs de bases de données.

- OS/2 (IBM)

-

excellente plate forme serveur, une version existe pour les postes clients. OS/2 est une des plate-formes client-serveur les mieux gérées de l'industrie.

|

Il existe toute une hiérarchie de capacités pour les réseaux qui dépendent de nombreux paramètres et, en particulier, du système d'exploitation réseau sur chacun des postes. Nous prendrons les deux cas suivants : le cas du réseau poste à poste et le cas du réseau avec toutes les fonctionnalités d'un système d'exploitation réseau.

- Réseau poste à poste

C'est le cas d'un réseau de PC sous Mac

ou WINDOWS 9x qui communiquent sans qu'il existe de système

d'exploitation réseau. Dans cet environnement, des applications

spécialisées permettent de partager des ressources qui se trouvent

sur les différentes machines du réseau.

Les machines d'un réseau poste à poste sont typiquement des machines

individuelles. C'est par exemple un réseau dans un secrétariat

constitué de la machine du directeur, celle de sa secrétaire et

celles de ses adjointes.

Prenons le cas où la ressource est un fichier. Des conditions

doivent être réunies pour effectuer ce partage.

La machine qui possède le fichier doit l'offrir en partage.

La machine qui possède le fichier doit être allumée.

Le réseau poste à poste est limité car les gestions des utilisateurs,

des fichiers et de la sécurité ne peuvent être uniformisées ni

pilotées, ni administrées par un responsable. Ces fonctionnalités

sont gérées indépendamment sur chaque poste et chaque logiciel du

réseau.

Dans cette architecture, la sécurité et le contrôle sont quasi

inexistants. Aujourd'hui, La version poste à poste (peer to peer)

est remise au goût du jour sur Internet. C'est selon ce principe

que fonctionnent les désormais célèbres Gnutella et napster dédiés

à la diffusion de données musicales.

- Système d'exploitation réseau.

Ce sont souvent des machines dont l'usage est partagé par plusieurs

utilisateurs. Les machines sont banalisées.

Le système prend en charge le réseau et les applications utilisent

le système pour communiquer. Cette organisation a beaucoup

d'avantages pour l'utilisateur et les responsables du réseau.

- Les fonctionnalités de gestion des utilisateurs, des fichiers, de la sécurité sont globalisées sur le réseau et ne dépendent pas de la machine.

- Il est nécessaire de se connecter via une procédure appelée login, qui authentifie l'utilisateur.

- L'environnement de travail des utilisateurs est personnalisé, mais ne dépend pas de la machine utilisée : les machines sont banalisées.

Reprenons le cas où la ressource partagée est un fichier. Un

utilisateur peut, sans donner d'instruction spéciale de partage,

accéder à ce fichier quelle que soit la machine qu'il utilise. Cela

est possible car l'utilisateur (et pas la machine) possède le

fichier. Il peut, s'il le désire, l'offrir en partage à plusieurs

utilisateurs. On peut retrouver une situation comme celle-ci : A

peut modifier certains fichiers, que B ne peut que lire, et auxquels

C ne peut pas accéder. Le système d'exploitation offre souvent la

possibilité de définir des groupes d'utilisateurs ayant les mêmes

droits sur les mêmes ressources.